Ieri sera Apple ha ufficializzato la propria posizione riguardo la questione Flashback.K, il malware che sfrutta un bug di di Java e che, secondo le stime della firm di sicurezza russa Dr. Web, avrebbe già infettato circa 600.000 Mac.

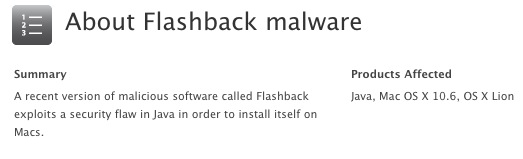

In un documento di supporto pubblicato nella knowledge base Cupertino prende dunque atto della minaccia e spiega le misure da prendere per risolvere il problema e mettere in sicurezza il proprio Mac.

Nel medesimo documento Apple afferma inoltre di essere al lavoro per sviluppare un software in grado di individuare e rimuovere il malware Flashback.

In primis Apple suggerisce quello che il Mac Web consiglia ormai da giorni: aggiornate immediatamente Java all’ultima versione disponibile, sia su Lion che su Snow Leopard. L’update di Apple, per quanto arrivato con colpevole ritardo, risolve il problema incorporando il fix rilasciato da Oracle a febbraio. Per chi ha ancora Leopard il consiglio è di disabilitare Java del tutto.

Per capire se il vostro Mac rientra fra quei 600.000 infettati il metodo non è particolarmente complicato, basta aver un minimo di dimestichezza con il Terminale (dove per dimestichezza s’intende “essere in grado di copincollare comandi nella shell”). Se l’esito del test fosse positivo la breve guida che trovate seguendo il link precedente indica anche come procedere alla rimozione dei file infetti. F-Secure ha un po’ di dettagli in più per gli utenti più avanzati.

Nel frattempo OpenDNS ha annunciato che i suoi DNS gratuiti e aperti bloccano automaticamente il malware. Se li avete impostati come vostri DNS per la navigazione potete dunque navigare tranquilli. Anche questapotrebbe essere una soluzione utile per chi ancora utilizza un sistema precedente a Mac OS X 10.6.

Nel documento pubblicato ieri sera Apple afferma infine che “oltre alla vulnerabilità Java, il malware Flashback fa affidamento anche su server hostati dagli autori del malware per eseguire una serie di funzioni critiche. Apple è al lavoro con gli ISP di tutto il mondo per disabilitare questa rete ‘command and control’.”

Boris Sharov, CEO della firm di sicurezza Dr.Web, che per prima ha denunciato l’esplosione dell’epidemia, aveva già segnalato alcune attività simili da parte di Apple nella giornata di ieri.

Alcuni ISP russi hanno infatti disabilitato, su richiesta di Apple, alcuni domini che la firm aveva impostato per monitorare la diffusione del malware. In pratica i siti sono finiti come “falsi positivi” nella liste di quei domini che Apple sta cercando di chiudere per abbattere il network allestito dai creatori di Flashback.K.

Caro Camillo, se ti lamenti che gli altri non citano come fonte TAL, poi, non puoi permetterti di omettere la fonte nei tuoi articoli. E non mi venire a raccontare che leggi ogni giorni la pagina di Supporto Apple.

Tra l’atro è un po’ da ingenui non citare una fonte famosa come 9To5Mac :P

Beh, certo, infatti la fonte assoluta è 9to5 mac. Ma fammi il piacere. La mia fonte? Un tweet retwittato, che mi ha portato ad una pagina di cui parla mezzo Mac Web.

Perché 9toMac e non Apple Insider, o MacRumors allora, o magari MacGasm, o MacStories, oppure TheLoop o magari Ars technica?

Sono il primo a correggere ed accettare i consigli, quando ha senso. In questo caso proprio no. Dai dai, circolare, trovati di meglio da fare (è un consiglio).

Scusa se intervengo in questa polemica Camillo, ma se non hai trovato tu la pagina di Supporto in questione, ma hai avuto notizia da una fonte qualsiasi, che sia Twitter o MacRumors o un altro social network, ha ragione Salvatore che va a messa comunque.

Quoto Kopernico, la fonte è Twitter e va indicata per rendere merito a chi ha segnalato la notizia.