Un nuovo documento top-secret datato 2008 rivela che la NSA era in grado di spiare gli utenti iPhone grazie ad un sistema ad installazione diretta che, secondo gli analisti dell’agenzia, era in grado di funzionare nel 100% dei casi.

L’inquietante rivelazione è merito della rivista tedesca Der Spiegel e del ricercatore Jacob Applebaum , che ha presentato il documento nell’ambito di una più ampia presentazione sul controllo governativo degli smartphone al Chaos Communication Congress che si è chiuso ieri ad Amburgo.

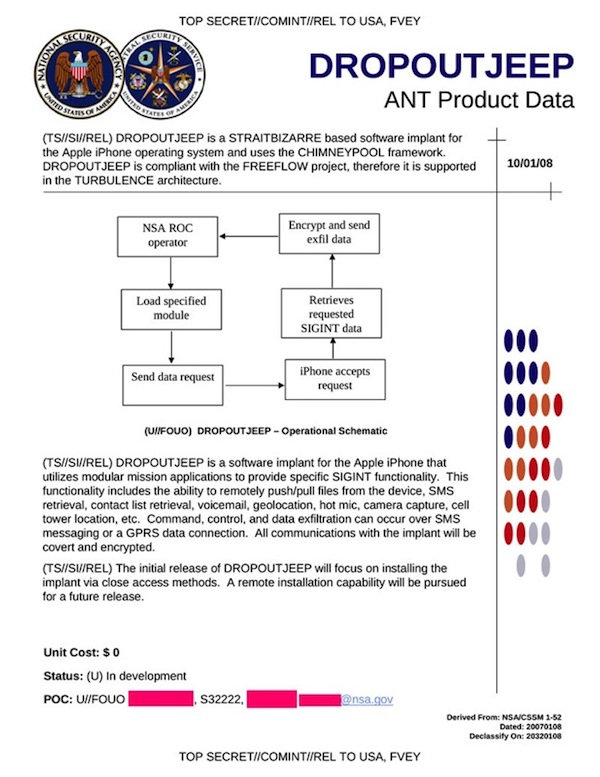

Il software speciale che la NSA era in grado di installare su qualsiasi iPhone si chiamava (e probabilmente si chiama ancora) Dropoutjeep. Assomiglia molto ad un Jailbreak speciale creato a fini di spionaggio.

Nel documento del 2008 viene descritto con dovizia di particolari ciò che Droupoutjeep era in grado di fare all’iPhone su cui veniva installato.

“Dropoutjeep è un’impianto software per Apple iPhone che utilizza applicazioni modulari per dare accesso a funzionalità SIGINT specifiche. Queste funzionalità includono la possibilità di inviare o estrarre file dal dispositivo, trasferire SMS, liste di contatti e voicemail, accedere alla geolocalizzazione, al microfono, alla fotocamera per registrare un’immagini, alla localizzazione della cella telefonica, ecc…

Il comando, il controllo e l’estrazione dei dati può avvenire tramite SMS o una connessione GPRS. Tutte le comunicazioni con l’impianto rimangono nascoste e criptate.”

Il documento, come già successo in passato con altre rivelazioni analoghe, concretizza una minaccia che fino a non molto tempo fa in tanti avrebbero archiviato come banale teoria del complotto.

Il documento non è recente, è vero, ma il paragrafo conclusivo del rapporto svela uno scenario a dir poco inquietante.

“La release iniziale di Droupoutjeep sarà incentrata sull’installazione dell’impianto tramite metodi di accesso fisico al dispositivo. La possibilità di installare il software da remoto sarà l’obiettivo di una release futura”.

Non è dato sapere o meno se il progetto è ancora in piedi e se i ricercatori della NSA sono riusciti o meno a completare la versione “wireless” di Dropoutjeep.

Di certo non è meno preoccupante sapere che la National Security Agency era in grado di accedere agli iPhone tramite software di controllo come questo. Soprattutto alla luce di altre testimonianze secondo cui le agenzie d’intelligence americano avrebbero più volte adottato sistemi di “method interdiction” ovvero intercettato spedizioni di dispositivi elettronici destinati a determinati bersagli al fine di installare su di essi software di spionaggio analoghi a Dropoutjeep.

Non è possibile sapere se da parte di Apple vi fosse un coinvolgimento diretto oppure no.

Poiché la NSA parla di percentuali di successo pari al 100% nell’installazione di Dropoutjeep, Jacob Applebaum ritiene che le possibilità al riguardo siano soltanto due: 1) la NSA ha accesso ad una grandissima collezione di exploit e falle di un dispositivo di ampia diffusione prodotto da un’azienda americana e lo ha sabotato scientemente; 2) Apple ha collaborato con la NSA per fornire all’agenzia la backdoor necessaria all’installazione del software ed ha dunque auto-sabotato il proprio dispositivo di punta.

“Ma poiché sappiamo che Apple non ha partecipato al progetto PRISM prima che Steve Jobs morisse,” conclude il ricercatore, “probabilmente significa soltanto che scrivono del software di merda. E sappiamo che è così.”

Nel keynote tenuto alla Chaos Communication Conference Applebaum ha rivelato e illustrato anche un’altra lunga serie di attività spionistiche della NSA: un must-see per chi si occupa, a vario grado e livello, di sicurezza informatica.

Molte delle informazioni sono reperibili inoltre negli articoli che Der Spiegel ha pubblicato in questi giorni.

Aggiornamento: con una dichiarazione ufficiale rilasciata ad All Thing Digital, Apple ha negato qualsiasi coinvolgimento con Dropoutjeep e la NSA:

“Apple non ha mai lavorato con la NSA per creare una backdoor in alcuno dei nostri prodotti incluso l’iPhone. In più, non eravamo a conoscenza di questo presupposto programma della NSA che aveva come obiettivo i nostri prodotti. Abbiamo profondamente a cuore la sicurezza e la privacy dei nostri clienti. Il nostro team lavora costantemente per rendere i nostri prodotti ancora più sicuri e rendiamo facile ai nostri clienti l’aggiornamento del software all’ultima versione. Ogni volta che veniamo a conoscenza di tentativi di attacco alla nostra posizione leader in ambito di sicurezza, investighiamo il problema in maniera approfondita e prendiamo le misure necessarie alla protezione dei nostri clienti. Continueremo ad utilizzare le nostre risorse per combattere gli hacker con intenti dannosi e difendere i nostri clienti dagli attacchi alla loro sicurezza, indipendentemente da chi vi sia alle spalle di tali tentativi.”

ed ora tutti felici a regalargli anche le impronte digitali!

@Andrea:

Beh sinceramente non ho nulla da nascondere…quindi se anche ce le avessero non vedo che problema mi si creerebbe. In fondo non è un concetto di privacy tipo Facebook, un conto è se un’informazione si danneggia, un altro è se non mi tocca minimamente.

Gabriele ha detto:

“Chi non ha nulla da nascondere non ha nulla da temere” (Mein Kampf, A. Hiltler)

Ti consiglio la lettura di 1984 di George Orwell.

@asd:

Lo intendi in senso positivo o negativo?

Gabriele ha detto:

In senso negativo. Dai loro un dito e vedrai che ti prenderanno tutto il braccio.

Se Google monitora le ricerche per fare pubblicità mirata sono ladri di dati, se apple fa entrare il governo del telefono va bene perché non abbiamo niente da nascondere