Uno dei punti di forza dei Mac è da sempre la maggiore resistenza a virus o malaware di varia natura. Questa caratteristica è stata una delle colonne portanti di Apple nella fase che ha riportato i computer con la mela ed il suo sistema operativo sulla cresta dell’onda. Anche iOS ha ereditato questo punto di forza grazie alla chiusura del suo ecosistema.

In realtà i malintenzionati possono colpire anche i Mac con OS X o gli iCosi con iOS sfruttando l’ingenuità e la poca cura di alcuni utenti. Anzi, più di alcuni stando al cybercrime report 2012 di Symantec. Con la diffusione dei dispositivi mobili e dei social network, infatti, i criminali stanno iniziando a puntare al nuovo modo di vivere la rete degli utenti.

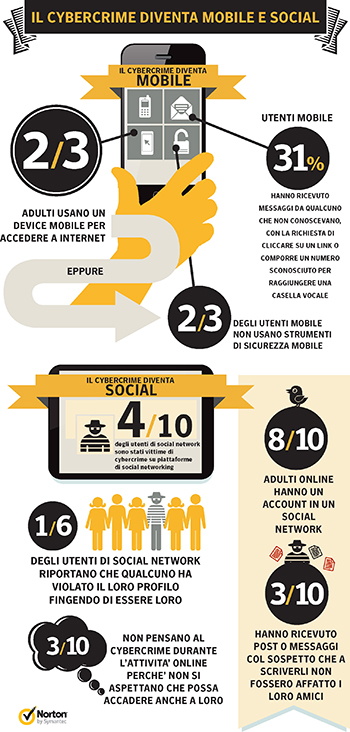

Symantec, l’azienda diventata famosa nell’era del boom dei PC con prodotti come il conosciutissimo Norton Antivirus, ormai rilascia un report annuale che riguarda le attività cybercriminali e la loro evoluzione. Come è facile immaginare, il cybercrime segue le evoluzioni del mercato ed è interessante notare come abbia messo gli occhi sugli utenti dei dispositivi mobili. Anche di quelli basati su iOS visto che le nuova frontiera del crimine on line si basa non più tanto sui bug dei sistemi operativi, ma più sulla disattenzione e l’ignoranza informatica degli utenti. In particolare la ricerca cita spesso gli adulti come vittime potenziali. La difficoltà a seguire l’evoluzione della digital life rispetto ai nativi ditali, dovuta all’età e agli impegni, li rende facili vittime dei malintenzionati. I ⅔ degli adulti sono in possesso di dispositivi mobili e non usano alcun mezzo per proteggersi (quelli che non hanno iCosi). Capite quindi quanto ampio sia il bacino di utenza attaccabile. Inoltre, il 31% degli utenti di device portatili ha ricevuto da sconosciuti almeno una volta dei messaggi contenenti dei link da cliccare o dei numeri da comporre per collegarsi ad una casella vocale.

Symantec, l’azienda diventata famosa nell’era del boom dei PC con prodotti come il conosciutissimo Norton Antivirus, ormai rilascia un report annuale che riguarda le attività cybercriminali e la loro evoluzione. Come è facile immaginare, il cybercrime segue le evoluzioni del mercato ed è interessante notare come abbia messo gli occhi sugli utenti dei dispositivi mobili. Anche di quelli basati su iOS visto che le nuova frontiera del crimine on line si basa non più tanto sui bug dei sistemi operativi, ma più sulla disattenzione e l’ignoranza informatica degli utenti. In particolare la ricerca cita spesso gli adulti come vittime potenziali. La difficoltà a seguire l’evoluzione della digital life rispetto ai nativi ditali, dovuta all’età e agli impegni, li rende facili vittime dei malintenzionati. I ⅔ degli adulti sono in possesso di dispositivi mobili e non usano alcun mezzo per proteggersi (quelli che non hanno iCosi). Capite quindi quanto ampio sia il bacino di utenza attaccabile. Inoltre, il 31% degli utenti di device portatili ha ricevuto da sconosciuti almeno una volta dei messaggi contenenti dei link da cliccare o dei numeri da comporre per collegarsi ad una casella vocale.

Gli atti di cybercrime trovano terreno estremamente fertile, poi, sui social network. I dati di Symantec dicono che i ⅖ degli utenti di questi ultimi sono stati vittime di crimini sui social network e sono ⅙ gli utenti che hanno visto il loro profilo violato da qualcuno che si è impossessato, anche solo temporaneamente, della loro identità. I 3⁄10 degli utenti dei social network non pensano al cybercrime durante le loro attività online perché non pensano che possa capitare proprio a loro di essere vittime di malintenzionati. Infine, sono i ⅘ gli adulti on line che dispongono di un profilo social di cui i 3⁄10 hanno ricevuto post o messaggi che hanno pensato non fossero scritti nella realtà da loro amici.

Capite dai numeri che la situazione è alquanto inquietante. Vi raccomandiamo, quindi, di usare il miglior antivirus/antimalware/anticriminali attualmente disponibile: la testa. Fate attenzione a comunicazioni, e-mail, SMS, richieste di amicizia, link e allegati sospetti. Gli utenti di PC e dispositivi Android posso già avvalersi dell’aiuto di soluzioni realizzate per loro, ad esempio, da Symantec stessa. Gli utenti Mac e iOS, possono contare ancora sulla robustezza dei loro sistemi, ma devono anche tenere gli occhi bene aperti. Sembra, comunque, che prossimamente Symantec renderà disponibili degli strumenti espressamente dedicati agli utenti del mondo Apple. Fino a quel momento, non abbassate mai la guardia. Ne va della vostra reputazione on line e, soprattutto, della vostra cosa a cui sono maggiormente interessati i cybercriminali: il portafogli.

Adesso, a voi la parola. Se avete vissuto spiacevoli situazioni legate al cybercrime, raccontatele nei commenti. Per tutti i gli altri lettori potrebbero essere un valido aiuto a non vivere le vostre stesse brutte esperienze.